Инженерные метрики в Fintech: комплаенс, скорость и безопасность

CTO в fintech живут в уникальной скороварке: регуляторы требуют аудиторских следов и доказательств комплаенса, бизнес требует быстрой доставки фич, а команды безопасности требуют нулевых уязвимостей. Эти три силы постоянно тянут инженерные организации в разные стороны.

Хорошая новость? Инженерные метрики помогают удовлетворить все три требования — не превращая вашу команду в бюрократическую машину. Исследования DORA State of DevOps Reports последовательно показывают, что элитные команды не жертвуют скоростью ради стабильности — они достигают и того, и другого одновременно.

{/* truncate */}

Трилемма инженерии в Fintech

Каждый CTO в fintech сталкивается с одним и тем же невозможным треугольником:

- Комплаенс — PCI DSS 4.0, SOC 2 Type II, PSD2, GDPR и Digital Operational Resilience Act ЕС (DORA Regulation) требуют документированных процессов, аудиторских следов и доказуемых контролей

- Скорость — конкуренты выпускают фичи еженедельно; ваши клиенты ожидают того же. Bessemer Cloud Index показывает, что ведущие fintech-компании деплоят несколько раз в день.

- Безопасность — одна утечка может стоить миллионы в штрафах и уничтожить доверие клиентов за ночь. EBA Guidelines on ICT and Security Risk Management делают безопасность вопросом уровня совета директоров.

Традиционный менеджмент рассматривает их как компромиссы. Можно иметь два, но не все три. Инженерные метрики меняют это уравнение, делая все три измерения видимыми и измеримыми одновременно.

Почему традиционное управление проектами не работает в Fintech

Большинство fintech-компаний начинают с досок Jira и sprint velocity. Эти инструменты говорят, что команда планировала сделать и перемещались ли тикеты по колонкам. Они не говорят:

- Как долго код реально находится на ревью в ожидании обязательного второго одобрения для комплаенса

- Приоритизируются ли исправления безопасности или постоянно переносятся на следующий спринт

- Сколько времени разработчиков уходит на работу, связанную с комплаенсом, по сравнению с разработкой фич

- Растёт ли change failure rate по мере ускорения доставки

Без такой видимости CTO принимают решения на основе интуиции и субъективных отчётов тимлидов. В регулируемой отрасли это не просто неэффективно — это рискованно.

Пять метрик, важных для Fintech

1. Частота деплоев с категоризацией изменений

Стандартные DORA metrics отслеживают, как часто вы деплоите. В fintech что вы деплоите так же важно, как и как часто. Нужно категоризировать деплои:

- Релизы фич — новая клиентская функциональность

- Обновления комплаенса — изменения, продиктованные регуляторными требованиями

- Патчи безопасности — исправления уязвимостей и обновления зависимостей

- Инфраструктурные изменения — обновления платформы и инструментов

Когда вы видите частоту деплоев в разбивке по категориям, проявляются паттерны. Если обновления комплаенса потребляют 40% вашего pipeline деплоя — это сигнал инвестировать в автоматизацию. Если патчи безопасности выходят редко — возможно, есть бэклог неустранённых уязвимостей.

PanDev Metrics отслеживает частоту деплоев через ваши GitLab, GitHub, Bitbucket или Azure DevOps pipeline, предоставляя эту разбивку без накладных расходов на ручную категоризацию.

2. Lead Time for Changes — с шлюзами комплаенса

В большинстве отраслей lead time for changes измеряет время от первого коммита до деплоя в production. В fintech pipeline включает обязательные шлюзы:

- Code review (часто с требованием двух одобрений для платёжного кода)

- Сканирование безопасности

- Ревью комплаенса для регулируемых фич

- Тестирование в staging-окружении с синтетическими данными

Измерения общего lead time недостаточно. Нужно видеть, где время тратится на каждом шлюзе. Если code review занимает 2 часа, а ревью комплаенса — 3 дня, вы точно знаете, на чём сфокусировать усилия по улучшению.

С PanDev Metrics вы можете отслеживать каждый этап pipeline и выявлять узкие места, замедляющие доставку, не добавляя рисков.

3. Change Failure Rate по критичности сервисов

Не все сбои одинаковы. Баг на маркетинговой странице — не то же самое, что баг в платёжном движке. CTO в fintech нужен change failure rate, сегментированный по критичности сервисов:

- Tier 1 (Критический) — обработка платежей, транзакционные движки, системы аутентификации

- Tier 2 (Важный) — клиентские дашборды, системы отчётности, внутренние инструменты

- Tier 3 (Стандартный) — маркетинговые страницы, документация, сервисы без доступа клиентов

Change failure rate 5% в целом может показаться приемлемым. Но если Tier 1 сервисы имеют 10%, а Tier 3 — 1%, у вас серьёзная проблема, скрытая за средним значением.

4. Распределение активности разработчиков

Понимание того, как время вашей инженерной команды распределяется по типам работы, критически важно в fintech. IDE heartbeat tracking и мониторинг активности раскрывают реальное распределение:

- Разработка фич — создание новых возможностей

- Работа по комплаенсу — реализация регуляторных требований, документация

- Устранение проблем безопасности — исправление уязвимостей, обновление зависимостей

- Обслуживание — исправление багов, снижение технического долга

- Code review — ревью чужого кода (часто выше в fintech из-за обязательных ревью)

IDE heartbeat tracking PanDev Metrics автоматически собирает эти данные из 10+ поддерживаемых IDE, показывая Focus Time и Activity Time в разбивке по проектам и репозиториям.

5. Mean Time to Recovery (MTTR)

В fintech простой — это не только потерянный доход — он может вызвать требования по регуляторной отчётности. Согласно PSD2, поставщики платёжных услуг обязаны сообщать о крупных операционных инцидентах национальному регулятору. Фреймворк операционного риска Basel III дополнительно квантифицирует простой как событие, влияющее на капитал.

Отслеживание MTTR по tier сервисов помогает:

- Доказать регуляторам эффективность реагирования на инциденты

- Выявить сервисы, которым нужен лучший мониторинг или резервирование

- Обосновать инвестиции в reliability engineering

Создание доказательной базы для комплаенса

Регуляторы хотят не просто соответствия — они хотят доказательств. Инженерные метрики создают автоматический аудиторский след:

Для аудитов SOC 2:

- Логи деплоев, демонстрирующие последовательные процессы управления изменениями

- Метрики code review, доказывающие соблюдение обязательных политик ревью

- Данные lead time, демонстрирующие контролируемые, не спешные релизы

Для соответствия PCI DSS:

- Change failure rate, показывающие тщательное тестирование платёжных систем

- Логи активности, демонстрирующие разделение обязанностей

- Метрики времени восстановления, доказывающие способность реагирования на инциденты

Для регуляторной отчётности:

- Данные uptime и доступности из метрик деплоя и восстановления

- Доказательства сроков развёртывания патчей безопасности

- Документация контролей процесса разработки

PanDev Metrics поддерживает on-premise развёртывание, что часто является требованием для fintech-компаний, обрабатывающих чувствительные финансовые данные. Ваши данные метрик остаются внутри вашей инфраструктуры, за вашим файрволом.

Практическое внедрение: поэтапный подход

Фаза 1: Основа (Недели 1-2)

Начните с базового:

- Подключите вашу Git-платформу (GitLab, GitHub, Bitbucket или Azure DevOps) к PanDev Metrics

- Установите IDE-плагины команде разработки (поддержка VS Code, JetBrains IDE, Vim и других)

- Установите базовые измерения для DORA metrics

Не пытайтесь что-то менять пока. Просто наблюдайте.

Фаза 2: Видимость (Недели 3-4)

Поделитесь дашбордами с тимлидами:

- Покажите тренды частоты деплоев

- Выделите узкие места lead time (шлюзы комплаенса, вероятно, будут выделяться)

- Представьте change failure rate по сервисам

Дайте команде отреагировать на данные. Часто само по себе делание метрик видимыми стимулирует улучшения без директив сверху.

Фаза 3: Оптимизация (Месяц 2+)

Теперь у вас достаточно данных для обоснованных решений:

- Автоматизируйте шлюзы комплаенса, вызывающие наибольшие задержки

- Инвестируйте в тестирование сервисов с высоким change failure rate

- Перебалансируйте распределение команды, если работа по комплаенсу вытесняет разработку фич

- Устанавливайте цели на основе собственных базовых показателей, а не отраслевых бенчмарков

Фаза 4: Непрерывные доказательства (Постоянно)

Используйте дашборды метрик как живую документацию комплаенса:

- Экспортируйте отчёты для подготовки к аудитам

- Настройте оповещения об аномалиях (резкий рост change failure rate, падение частоты деплоев)

- Анализируйте тренды ежеквартально с руководством и командами комплаенса

Распространённые ошибки, которых стоит избегать

Не используйте метрики как индивидуальные показатели эффективности. Разработчики в fintech и так имеют дело с дополнительными требованиями ревью и накладными расходами комплаенса. Использование отслеживания активности для оценки отдельных людей разрушит доверие и моральный дух. Сосредоточьтесь на метриках уровня команды и системы.

Не устанавливайте цели до получения базовых показателей. Каждая fintech-организация уникальна. Компания, обрабатывающая миллионы транзакций ежедневно, имеет другие ограничения, чем компания, создающая B2B-платформу кредитования. Сначала измеряйте, потом ставьте реалистичные цели улучшения.

Не игнорируйте стоимость комплаенса. Если метрики показывают, что 30% инженерного времени уходит на работу, связанную с комплаенсом — это не проблема для решения, а реальность для планирования. Используйте эти данные для планирования мощностей и обсуждения дорожной карты с бизнесом.

Не внедряйте метрики без поддержки команды. Объясните команде, зачем вы отслеживаете эти метрики. В fintech ответ прямолинейный: регуляторы требуют доказательств контролируемых процессов, и метрики автоматизируют сбор этих доказательств.

ROI инженерных метрик в Fintech

Возврат инвестиций от Engineering Intelligence в fintech приходит из трёх источников:

-

Сокращение времени подготовки к аудитам. Компании, использующие инженерные метрики, тратят ~40-60% меньше времени на подготовку к аудитам SOC 2 и PCI DSS, потому что доказательства собираются непрерывно, а не вручную.

-

Более быстрое выявление узких мест. Когда вы видите, что ревью комплаенса — ваш основной фактор lead time, вы можете инвестировать в автоматизацию (policy-as-code, автоматические проверки комплаенса), а не гадать.

-

Лучшее распределение ресурсов. Понимание реального распределения между работой над фичами, комплаенсом и безопасностью помогает укомплектовать команды должным образом и установить реалистичные ожидания по доставке с бизнесом.

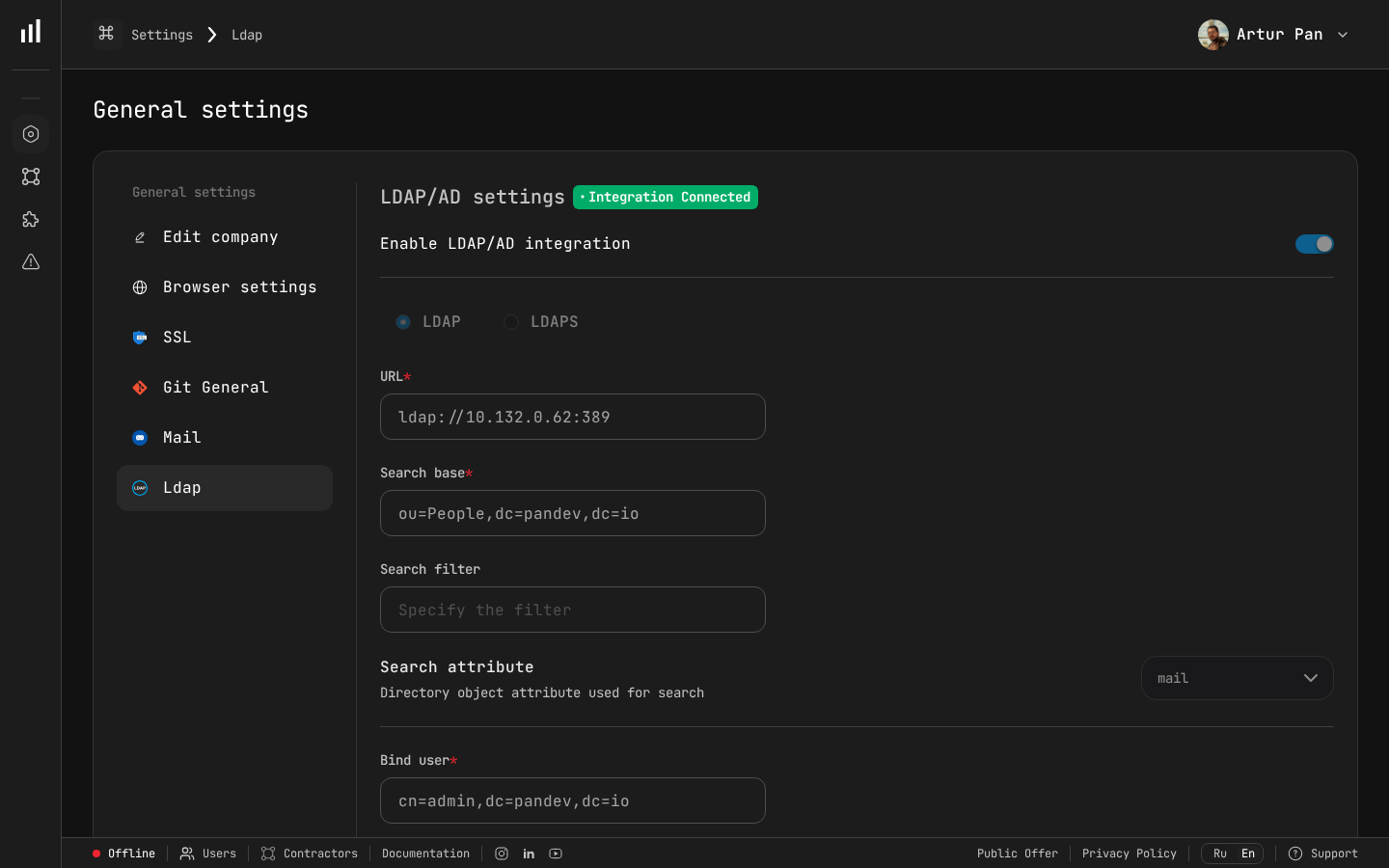

Интеграция LDAP/Active Directory обеспечивает встраивание PanDev в существующую корпоративную инфраструктуру аутентификации — типичное требование в fintech-среде.

Интеграция LDAP/Active Directory обеспечивает встраивание PanDev в существующую корпоративную инфраструктуру аутентификации — типичное требование в fintech-среде.

Соображения безопасности и конфиденциальности данных

Fintech-компании обоснованно беспокоятся о добавлении любого нового инструмента в свой стек. Ключевые соображения:

- On-premise развёртывание — PanDev Metrics может быть развёрнут полностью внутри вашей инфраструктуры, гарантируя, что инженерные данные никогда не покидают вашу сеть

- Интеграция с LDAP/SSO — вписывается в вашу существующую инфраструктуру аутентификации

- Multi-tenancy — если у вас несколько команд или бизнес-подразделений, каждое может иметь изолированные данные

- Минимизация данных — отслеживание активности фиксирует паттерны, а не содержимое кода

Заключение

Инженерия в fintech не обязательно должна быть выбором между комплаенсом, скоростью и безопасностью. С правильной инфраструктурой метрик эти три измерения становятся взаимодополняющими, а не конкурирующими.

Начните с измерения того, что реально происходит. Затем используйте эти данные для устранения узких мест, автоматизации доказательств комплаенса и построения инженерной организации, которой доверяют регуляторы и которую любят клиенты.

Готовы внедрить Engineering Intelligence в вашу fintech-команду? PanDev Metrics — on-premise развёртывание, DORA metrics, отслеживание активности IDE и отчётность, готовая к комплаенсу, для регулируемых отраслей.