IoT и embedded: метрики для firmware-команд

Команда, которая делает батарейный сельхоз-сенсор, гоняет CI-пайплайн 38 минут: собрать firmware, прошить HIL-стенд, прогнать 12-минутный on-device smoke, опубликовать артефакты. Их коллеги из веб-команды пушат в main и видят зелёные галки за 7 минут. Когда обе команды меряют по deployment frequency, firmware-команда выглядит отстающей в 5 раз. Они не отстают. Они делают более сложную работу с более длинным циклом обратной связи, а метрика этого не видит.

Большинство инженерных метрик построены под веб: быстрые билды, обратимые деплои, observability с первого дня. IoT- и embedded-команды наследуют эти метрики и выглядят на их фоне плохо. Фреймворк DORA это явно признаёт — отчёт Accelerate State of DevOps 2023 отмечал, что "команды, шипящие embedded или регулируемый софт, имеют другое распределение и не должны сравниваться с веб-командами по deployment frequency". Эта статья — о том, что трекать вместо этого.

{/* truncate */}

Почему IoT-разработка другая

Три ограничения меняют задачу измерения:

1. Цикл обратной связи включает физическое железо. Firmware-изменение, которое грузится в симуляторе, может окирпичить устройство. Каждый CI имеет hardware-in-the-loop (HIL) этап, иначе он не ловит реальные баги. HIL медленный и дорого масштабируется.

2. Деплои односторонние. OTA-обновления на миллион устройств в поле практически необратимы. Можно пушнуть rollback firmware, но устройство должно его принять, иметь батарею, связь. Окирпиченное устройство — правда окирпиченное. Кривая стоимости отказа экспоненциальная, не линейная.

3. Код работает на ограниченных по ресурсам таргетах. RAM в килобайтах, flash в мегабайтах, power-бюджеты в микроамперах. "Регрессия производительности" — это коммит, который проходит тесты, но сокращает срок жизни батарейки с 12 до 8 месяцев — баг, который CI не ловит без long-duration тестирования.

Доклад IEEE Embedded Systems Week 2024 (Balsini et al., "CI for safety-critical firmware") сообщил, что embedded-команды тратят на 34% больше инженерного времени на тестовую инфраструктуру по сравнению с веб-коллегами при эквивалентной скорости фичей. Это не разрыв в продуктивности — это структурный налог на работу.

Метрики, важные для firmware-команд

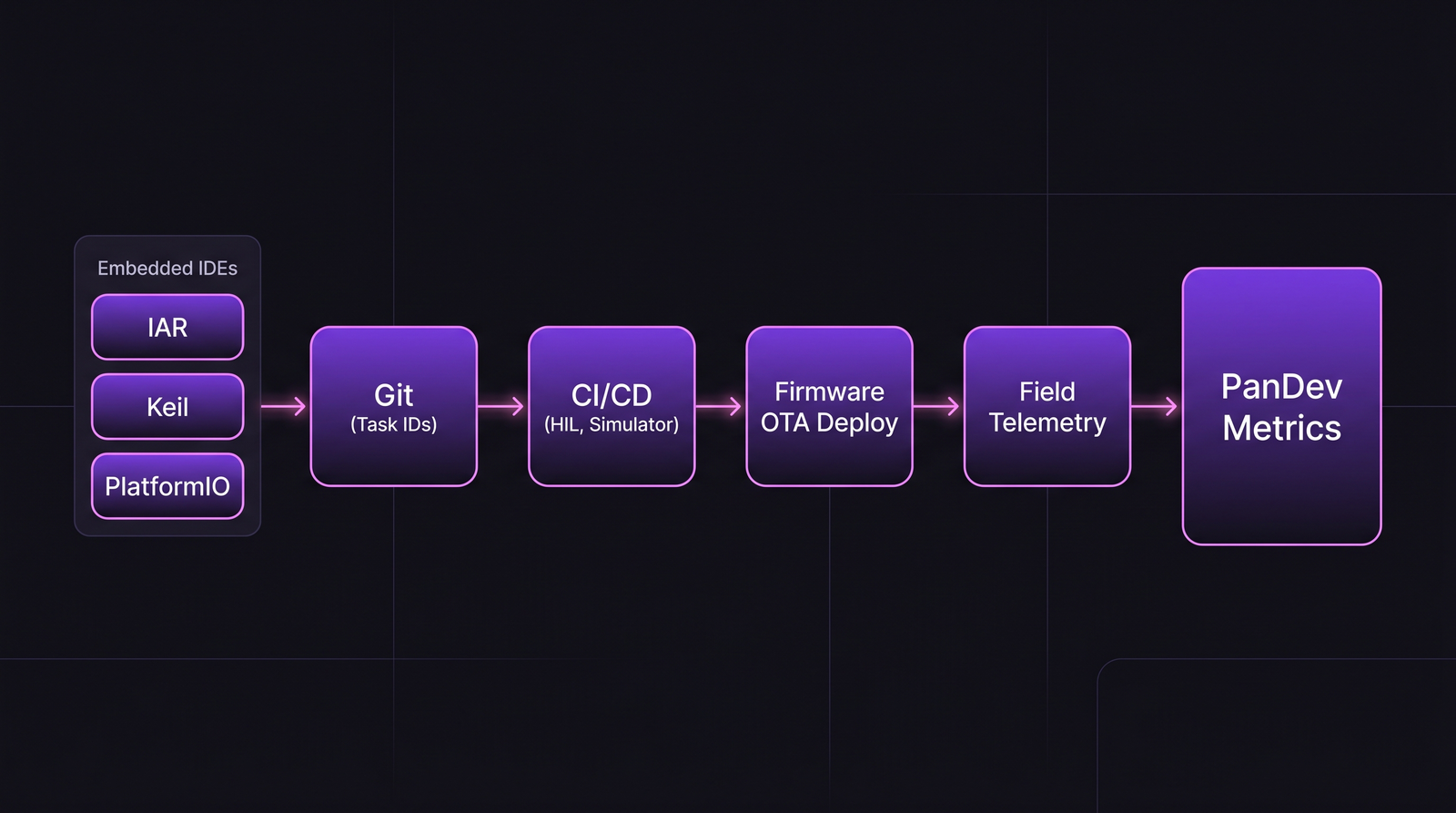

Цепочка доставки firmware. Обратите внимание, чего обычно нет на дашбордах: передача от симулятора к HIL и петля field-телеметрии.

Цепочка доставки firmware. Обратите внимание, чего обычно нет на дашбордах: передача от симулятора к HIL и петля field-телеметрии.

1. Время цикла build + HIL

Не просто build time. Build + flash + HIL smoke. Это то, что блокирует merge PR.

| Диапазон | Что это значит |

|---|---|

| <15 мин | Здорово для маленького firmware (сенсоры, wearables) |

| 15-40 мин | Типично для среднего firmware (industrial IoT, vehicle ECU) |

| 40-90 мин | Допустимо для больших кодовых баз (автопром, сложные контроллеры) |

| >90 мин | Инженеры батчат PR или пропускают CI — опасная зона |

На >90 минут инженер контекст-свитчит, теряет состояние, и очередь HIL формирует дневное "бутылочное горло", задающее ритм всей команде. Один из наших клиентов, делающий firmware для телематики автомобилей, трекал это и сократил медианное время очереди HIL с 4.2 часов до 45 минут за счёт параллелизации стендов — throughput релизов firmware вырос в 2.4 раза за тот же квартал.

2. Частота расхождения симулятор-HIL

Процент коммитов, проходящих симулятор и падающих на HIL (или наоборот). Высокое расхождение означает: либо симулятор врёт, либо HIL ловит нестабильные железячные проблемы — оба фиксятся, оба требуют внимания.

Здоровый диапазон: <8%. Выше 15% — симулятор бесполезен как gate.

3. Успешность OTA-деплоев

OTA падают по причинам, которых веб-деплои не видят: батарейка садится в середине обновления, радио теряет сигнал, brownout-ребут, порча состояния бутлоадера. Зрелая IoT-команда трекает success по когортам устройств.

| Когорта | Допустимый OTA success rate |

|---|---|

| Always-powered (хаб, gateway) | 99.0%+ |

| Батарея, always-on (wearable, сенсор) | 97.5%+ |

| Low-power, intermittent (tracker, AMR) | 94%+ |

| Low-power + плохой RF (с/х, горнодобыча) | 88%+ |

Ниже baseline когорты — это уже проблема fleet-management, не firmware.

4. Отношение field-дефектов к pre-release-дефектам

Для firmware асимметрия между "поймано в CI" и "поймано в поле" драматична. Баг, отправленный на 40k устройств, требует OTA, шторма тикетов и возможно recall.

Трек: для каждого firmware-дефекта — где найден, где пофикшен (CI/HIL, бета, прод). Зрелые команды сидят на 85%+ ловятся до релиза. Команды ниже 70% недоинвестируют в HIL-покрытие.

5. Частота регрессий по памяти и питанию

Коммит, добавляющий 2 КБ к размеру бинарника, в вебе — ерунда. В embedded — катастрофа: следующая ревизия чипа может не иметь столько flash. То же с потреблением: регрессия на 50 микроампер на сенсоре, рассчитанном на 3 года от батарейки, — это failure продукта.

Трек на каждом CI-билде: delta размера бинарника, delta peak RAM, delta среднего потребления (где измеримо на HIL). Флагать любую регрессию >2% с именованным owner.

6. Длительность debug-сессий

Здесь embedded-боль проявляется особенно чётко. Веб-инженеры итерируются секундами. Embedded-инженеры ставят брейкпоинты, подключают JTAG, шагают по состоянию железа. Одна debug-сессия легко длится часами.

Исследование Microsoft Research 2022 по embedded workflow (Kaur et al.) показало: медианная длительность debug-сессии в firmware в 3.5 раза больше, чем в вебе. Это не чинится, но измеряется — и если debug-сессии внезапно стали вдвое длиннее, что-то изменилось: сломался инструмент, new hire застрял, кодовая база пересекла порог сложности.

Реальность инструментов и интеграций

Firmware-команды большую часть времени не живут в VS Code. IDE-ландшафт:

| Инструмент | Паттерн использования | Особенности |

|---|---|---|

| Keil MDK (ARM) | Legacy automotive, медицина | Проприетарный, медленно модернизируется |

| IAR Embedded Workbench | Safety-critical (DO-178C, ISO 26262) | Дорогой, сертифицированный тулчейн |

| PlatformIO | От maker до enterprise | Кроссплатформенный, VS Code |

| STM32CubeIDE | STM32, огромная экосистема | Бесплатный, на Eclipse |

| Zephyr + VS Code | Современный embedded, RTOS | West tool, активно растёт |

| Arduino IDE | Прототипы, образование | Не production tool |

IDE-плагины PanDev Metrics покрывают JetBrains, VS Code, Eclipse (а значит и STM32CubeIDE) и Visual Studio. Keil и IAR плагинов не имеют — для этих тулчейнов мы опираемся только на Git-сигналы, что снижает точность измерения времени-на-задаче. Это честный gap: если команда живёт в IAR, наша IDE-телеметрия покрывает только VS Code-часть стека, не Keil/IAR-сессии. Что в Git — видим.

Compliance-слой (для safety-critical)

Для ISO 26262 (автопром), IEC 62304 (медтех), DO-178C (авиация), IEC 61508 (промышленность) главная метрика — requirements traceability: каждое изменение кода должно соотноситься с требованием, тестом и артефактом верификации.

Это меняет всю модель измерения. Скорость поставки ограничена ритмом аудитов, а не возможностями команды. Команды в этих доменах обычно шипят крупные firmware-релизы 2-4 раза в год с непрерывными патч-релизами. Сравнивать их deployment frequency с облачным SaaS бессмысленно — осмысленно сравнивать с пирами в том же compliance-режиме.

Специфичные для firmware сигналы здоровья команды

У firmware-команд свои паттерны выгорания. Три видим чаще, чем в вебе:

1. Рост lab-часов. Инженер, который вдруг проводит 70% времени в лаборатории (против обычных 30-40%) — либо дебажит тяжёлый баг, либо прикрывает задержки железной команды. Ни то, ни другое не устойчиво.

2. Риск "один человек владеет бутлоадером". Почти в каждой embedded-команде есть один инженер, понимающий полную boot-последовательность. Если он уходит — скорость релизов обрушивается. Трекать: у каждой критической подсистемы есть backup-owner, коммитивший туда за последние 90 дней?

3. Усталость перед сертификациями. Перед аудитом команды работают по 60-70 часов в неделю. Сигналы burnout (ночные коммиты, выходные, vacation-gap часы) растут в 3 раза в cert-окнах. Единственный фикс — планирование.

Где PanDev Metrics работает в firmware

Наш IDE heartbeat ловит VS Code, JetBrains, Eclipse и Visual Studio-часть firmware-работы. Git-интеграция даёт полную картину того, что ушло. Где сигнала меньше: проприетарные тулчейны (IAR, Keil) и лабораторное время вне редактора. Команды, использующие PanDev Metrics в firmware-контексте, обычно дополняют IDE-телеметрию git-паттернами коммитов — точно для утилизации и cost-per-feature, неидеально для тонкого focus-time анализа.

Контринтуитивный тезис

Deployment frequency как ведущая метрика — обманчива для firmware. То, что реально предсказывает качество firmware, — темп роста HIL-покрытия: как быстро команда расширяет hardware-in-the-loop-тесты на новые пути. Команда, шипящая еженедельно при стагнирующем HIL-покрытии, набирает долги полевых дефектов. Команда, шипящая раз в квартал, но расширяющая HIL, — безопаснее.

Честный лимит: в нашем датасете около 30 firmware-клиентов. Этого хватает видеть паттерны, но недостаточно для статистически уверенных бенчмарков. Воспринимайте диапазоны в статье как рабочие гипотезы, опирающиеся на нашу выборку и публичные embedded-исследования — они уточнятся с данными.

Что почитать

- MedTech: инженерные метрики в регулируемой среде

- DORA Metrics: полный гайд для инженерных лидеров

- MTTR: почему скорость восстановления важнее предотвращения всех сбоев

Если вашу firmware-команду меряют веб-метриками, проблема не в команде — в рамке измерения.