LegalTech: инженерия, где каждый коммит проходит через аудит

Инженер LegalTech не просто катит фичи. Каждый коммит трогает данные, которые могут быть запрошены в рамках discovery, защищены privilege или регулироваться правилами bar association конкретного штата. Мировой рынок legal-software пересёк $29B в 2024 (Deloitte Legal Operations 2024), и вместе с ним пришла compliance-поверхность, которой нет в обычной SaaS-команде: attorney-client privilege, SOC 2 Type II как baseline, ISO 27001 для работы с документами, плюс e-discovery правила в 50+ юрисдикциях.

Измерение продуктивности здесь — не surveillance-инструмент, а аудит-артефакт. Та же IDE-телеметрия, которая в SaaS говорит EM'у «команда здорова», в LegalTech — это доказательство SDLC-зрелости на IT security review у enterprise-клиента из топ-200 юрфирм.

{/* truncate */}

Почему инженерия в LegalTech отличается

Три давления накладываются на инженерную организацию — в consumer SaaS таких нет:

Privilege-aware работа с данными. Всё, что касается client-matter данных, потенциально привилегированно. Инженеры не могут это логировать, кэшировать, отправлять в сторонний аналитический сервис без DPA и ревью. Неосторожный console.log matter ID — потенциально раскрываемое событие.

Юрисдикционная фрагментация. Продукт, продаваемый юрфирме в Нью-Йорке, Лондоне и Франкфурте, должен одновременно проходить ABA Model Rule 1.6, стандарты SRA (UK) и GDPR Art. 9 special categories. У каждой юрисдикции своё ожидание по data residency. Инженеры деплоят не просто в регионы — они деплоят в правовые режимы.

Audit-ready по умолчанию. Процурмент в enterprise-юрфирме — это 100-200 вопросов в IT security questionnaire. Change management, separation of duties, access logs, deployment approvals — по всему нужен evidence trail. Stack Overflow Developer Survey 2024: 31% разработчиков сообщают, что значимая часть времени уходит на compliance; в LegalTech мы стабильно видим 45-55%.

| Стандарт / регуляция | Что требует | Где бьёт по инженерии |

|---|---|---|

| ABA Model Rule 1.6 + state bar | Конфиденциальность, компетентное использование технологий | Нет утечек в сторонние сервисы, vetted subprocessors, cert pinning |

| SOC 2 Type II | Evidence контролов на 6-12 месяцев | Immutable audit logs, change-approval trails, access reviews |

| ISO 27001 / ISO 27018 | Информационная безопасность + cloud PII | Классификация, шифрование at rest + in transit, key management |

| GDPR Art. 6, 9 + LIA | Lawful basis, special-category data | Data-subject erasure, consent records, LIA документация |

| e-Discovery (FRCP 26+37) | Сохранение relevant ESI | Deterministic snapshots, WORM storage, deletion holds |

| NY DFS 500 / CCPA / HIPAA при пересечении | Breach notification, шифрование, контроль доступа | Incident runbooks под окна 72 часа / 30 дней |

Метрики, которые важны в LegalTech

1. Change approval lead time — не сырая deployment frequency

Классическая DORA deployment frequency подходит cloud-native SaaS. В LegalTech деплой в обход change-advisory-board ревью — это SOC 2 finding. Полезнее метрика — время между открытием тикета на approval и закрытием его деплоем. Здоровые команды целятся в менее 48 часов на стандартные изменения, менее 30 минут на pre-approved типы.

Цель «деплоить 10× в день» в продукте для юрфирм часто — красный флаг, а не знак качества: она означает, что change control обходят.

Бенчмарк: медиана change-approval-to-deploy 24-72ч для mid-market LegalTech; элитные команды доходят до 2-6ч через pre-approved standard-change каталоги.

2. Полнота access log

Каждая production-система, трогающая matter data, обязана писать access log, и этот log должен пережить 7-летний retention-аудит. Инженерная метрика: доля production-сервисов, пишущих structured access logs в immutable store. Цель 100% звучит аспирационно; в регулируемой среде всё ниже 99,5% проваливает следующий аудит.

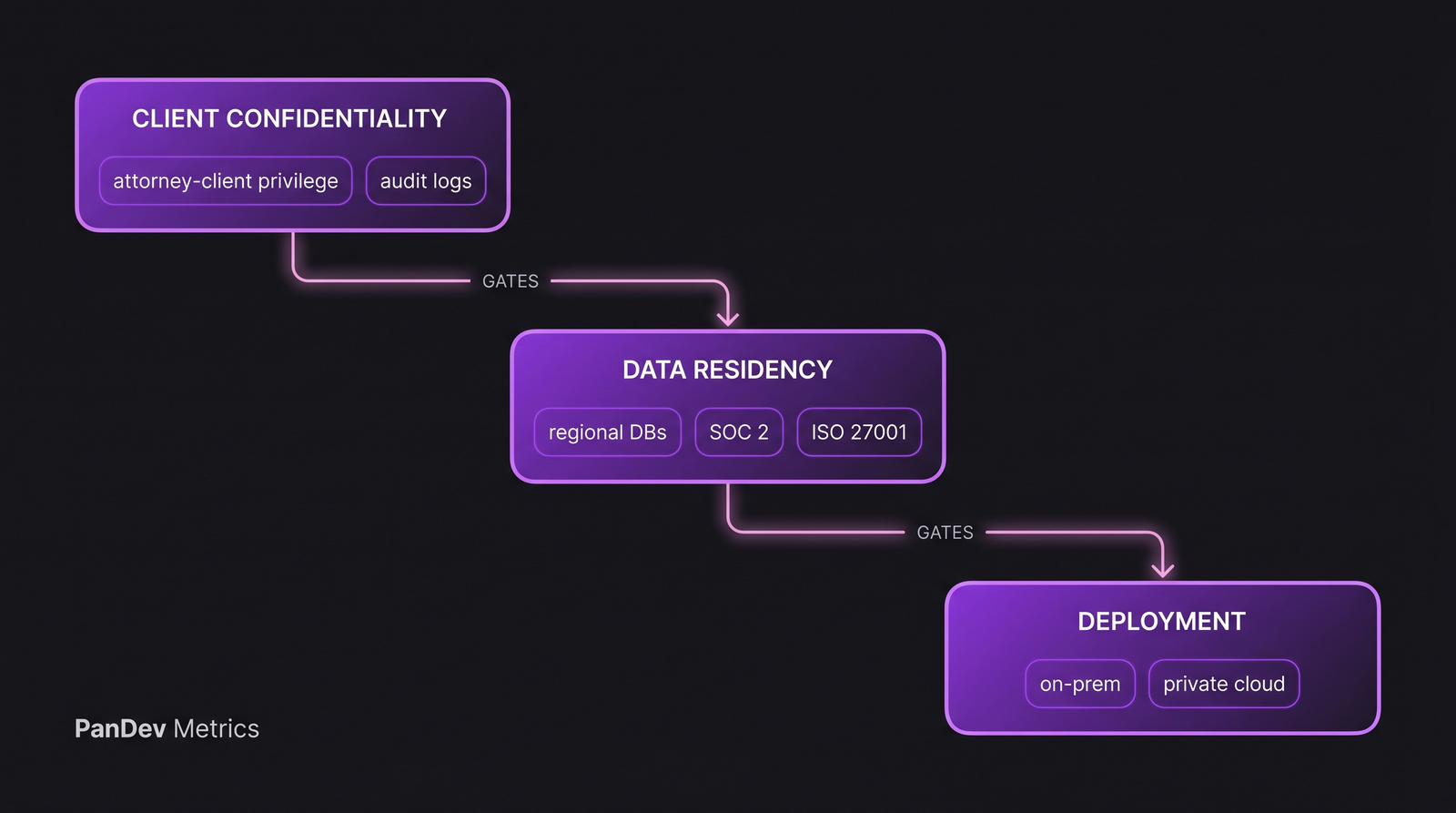

Три слоя гейтят друг друга: правила privilege наверху, residency и сертификация посередине, deployment внизу. Пробой любого слоя течёт наверх.

Три слоя гейтят друг друга: правила privilege наверху, residency и сертификация посередине, deployment внизу. Пробой любого слоя течёт наверх.

3. Separation-of-duties adherence rate

Ни один инженер не пишет AND мержит AND деплоит изменение на production-систему с privileged данными. SOC 2 CC6.1 / CC8.1 требует separation. Трек: доля production-деплоев с разными идентичностями автора, аппрувера и деплойера. Мы стабильно видим 60-70% в командах, которые не измеряют — один и тот же инженер аппрувит собственный PR через shared service account.

4. SLA ответа на dependency и CVE

В понедельник утром IT security юрфирмы может сослаться на CVE, опубликованный в пятницу в 22:00. SLA на remediation в LegalTech должны быть жёстче обычного SaaS — обычно 24 часа на critical, 7 дней на high. Трекинг времени от публикации CVE до patched-in-production — и метрика здоровья, и RFP-defensible evidence.

5. Coding time на регулируемых путях vs нерегулируемых

В LegalTech инженеры делят время между кодом, трогающим client-matter (privileged path), и кодом без (маркетинговый сайт, внутренняя админка, туллинг). Изменения на privileged path несут 2-3× review-оверхеда. Измерение реального распределения усилий между путями показывает, где инвестировать в review-автоматизацию, где упростить compliance-налог, где пушить self-service.

Как compliance меняет измерение

Четыре отличия от стандартной SaaS-команды:

Self-report продуктивности дисквалифицирован как audit-evidence. Аудиторам нужны объективные сигналы — IDE-телеметрия, метаданные коммитов, approval-логи. Self-report опросы «как прошёл спринт?» нормальны для retro, но это не evidence для SOC 2. Это продолжение аргумента из IDE telemetry vs self-report — в регулируемой среде аргумент уже не философский, а процурментный.

On-prem часто non-negotiable. Enterprise-клиенты из юрфирм часто требуют air-gapped или private-cloud деплой любых аналитических инструментов, которые используются на их инженерной организации. Это жёстко фильтрует vendor landscape — SaaS-only productivity-инструменты дисквалифицируются сразу.

Минимизация данных по умолчанию. Мы собираем IDE heartbeat на уровне проект + file-path + язык, без содержимого файлов и keystrokes. LegalTech-командам, внедряющим engineering intelligence, мы рекомендуем снижать гранулярность file-path до уровня имени репо и помечать чувствительные проекты для полного исключения path-данных — потеря в инсайте небольшая, а compliance-posture резко чище.

Audit trail становится product feature. То, что инженерные лидеры трекают для себя (кто что изменил когда), становится тем, что юрфирма просит показать в процурменте.

Типичный профиль LegalTech-команды

| Параметр | Типичный диапазон |

|---|---|

| Размер команды | 15-80 инженеров |

| Tech stack | .NET/C# или Java доминируют, Python для document processing, React/TypeScript на фронте |

| Ритм деплоя | Еженедельно - раз в две недели; редко ежедневно на privileged paths |

| Основное давление | Audit readiness + data residency + jurisdictional breadth |

| Toolchain | Jira или Azure DevOps (не GitHub Issues), on-prem GitLab или Bitbucket DC, Jenkins или Azure Pipelines |

| Обязательные сертификации | SOC 2 Type II, ISO 27001, часто HIPAA BA для litigation tech |

| Клиентская база | Юрфирмы (топ-200), корпоративный legal, регуляторы |

Что трекать иначе, чем в обычной SaaS-команде

- Approval velocity вместо change velocity — ускорение approval-процесса и есть реальный рычаг; частые релизы без улучшения approval — это риск, а не win.

- After-hours работа по тегам privileged-проектов — ночная работа на privileged path поднимает другой флаг, чем на маркетинговом сайте. Разделите.

- Vacation и OOO с осознанием matter-конфликтов — conflict-of-interest правила означают, что инженер, строивший инструмент для клиента A, может быть исключён из инстанса клиента B; команда должна знать OOO на этой гранулярности.

- Cost per feature по юрисдикциям — одна и та же фича может стоить 1.4× в Германии vs США из-за review-оверхеда; трекайте явно, чтобы product-решения были informed.

Типичные ловушки

- Оптимизация только под throughput — требовать больше PR в неделю в LegalTech-команде часто означает требовать шорткаты вокруг ревью. Правильная цель — стабильный throughput при устойчивой approval velocity.

- Отношение к compliance как к оверхеду, который надо минимизировать — это и правда оверхед, но это и moat. Искушённые legal-покупатели платят 30-50% premium поставщику с очевидно хорошей compliance.

- Использование SaaS-only productivity-инструментов — если инструмент не едет on-prem или в private cloud, он провалит процурмент и сожжёт ваш evaluation-бюджет.

- Игнорировать стоимость переключения между privileged и non-privileged кодом — инженеры, постоянно переключающиеся, платят измеряемый context-switching tax; в LegalTech этот налог усиливается сменой режима «обычная SaaS-инженерия» ↔ «audit-aware инженерия».

Неочевидная позиция

Большинство советов для LegalTech-команд предполагают, что compliance — cost center. Мы считаем наоборот: LegalTech-команды, тщательно инструментирующие SDLC, сокращают процурмент-разговоры на недели. Покупатель, видящий трёхкликовый ответ на «покажите вашу separation-of-duties adherence за последние 90 дней», задаёт меньше follow-up вопросов, чем тот, кто видит PDF-политику. Engineering intelligence в LegalTech — не просто внутренний management-инструмент, это pre-sales акселератор.

Где помогает PanDev Metrics

Наш on-prem Docker и Kubernetes деплой (одна команда docker-compose up или Helm chart) — базовое требование большинства LegalTech-клиентов. Мы трекаем метрики выше — change approval lead time, separation-of-duties adherence, after-hours coding на тегированных чувствительных проектах — через IDE heartbeat + интеграцию с Git-событиями. Сбор идёт на уровне проекта и языка, без содержимого файлов, что совпадает с data-minimization defaults LegalTech-покупателей.

Честное ограничение

Наш датасет смещён к LegalTech-компаниям 20-150 инженеров. Enterprise legal-департаменты с 500+ инженеров имеют regulatory-поверхности (банковско-юридическое пересечение, multi-jurisdictional defense), которые мы видели, но ещё не мерили в масштабе. Фреймворки выше защищены на масштабах, которые мы наблюдали; для Fortune 500 legal IT трактуйте цифры как directional.