Payments и Banking Engineering: compliance + скорость

Директор инженерии в платёжной компании сказал фразу, которая резюмирует всю вертикаль: «У нас два секундомера. Один меряет, как быстро мы релизим. Второй меряет, сколько лет мы будем платить за ошибку, которую быстро отрелизили». Всё остальное в payments-инженерии — трейд-офф на этой паре.

Annual Economic Report BIS 2024 зафиксировал: глобальные cross-border платежи прошли $190 трлн в 2023 году, с платёжной технологией, обрабатывающей около 1.4 млрд транзакций в день. Nilson Report, отраслевая референсная публикация карточной индустрии, трекает потери от фрода около $33 млрд в год глобально — это примерно 6 basis points на объём карт, оплаченные инженерным качеством платформ в середине. Команду, протащившую регрессию в auth-path, не увольняют за медленный релиз — их увольняют за скачок в 40 basis points на отчёте сверки следующей недели.

{/* truncate */}

Чем payments-инженерия отличается

Три структурных ограничения:

Деньги должны сходиться, и это non-negotiable. SaaS-фича, иногда возвращающая устаревшее значение, — минорный баг. Платёжная система, иногда кредитующая не тот ledger, — compliance-событие с обязательным регуляторным отчётом. «Eventually consistent» — это дизайн-выбор в consumer internet; в core banking это архитектурная ошибка, закрывающая карьеру. Инженеры, приходящие из нефинансового бекграунда, обычно 6-12 месяцев осваивают разницу между «ретраем и всё будет» и «нужна компенсирующая транзакция с audit trail».

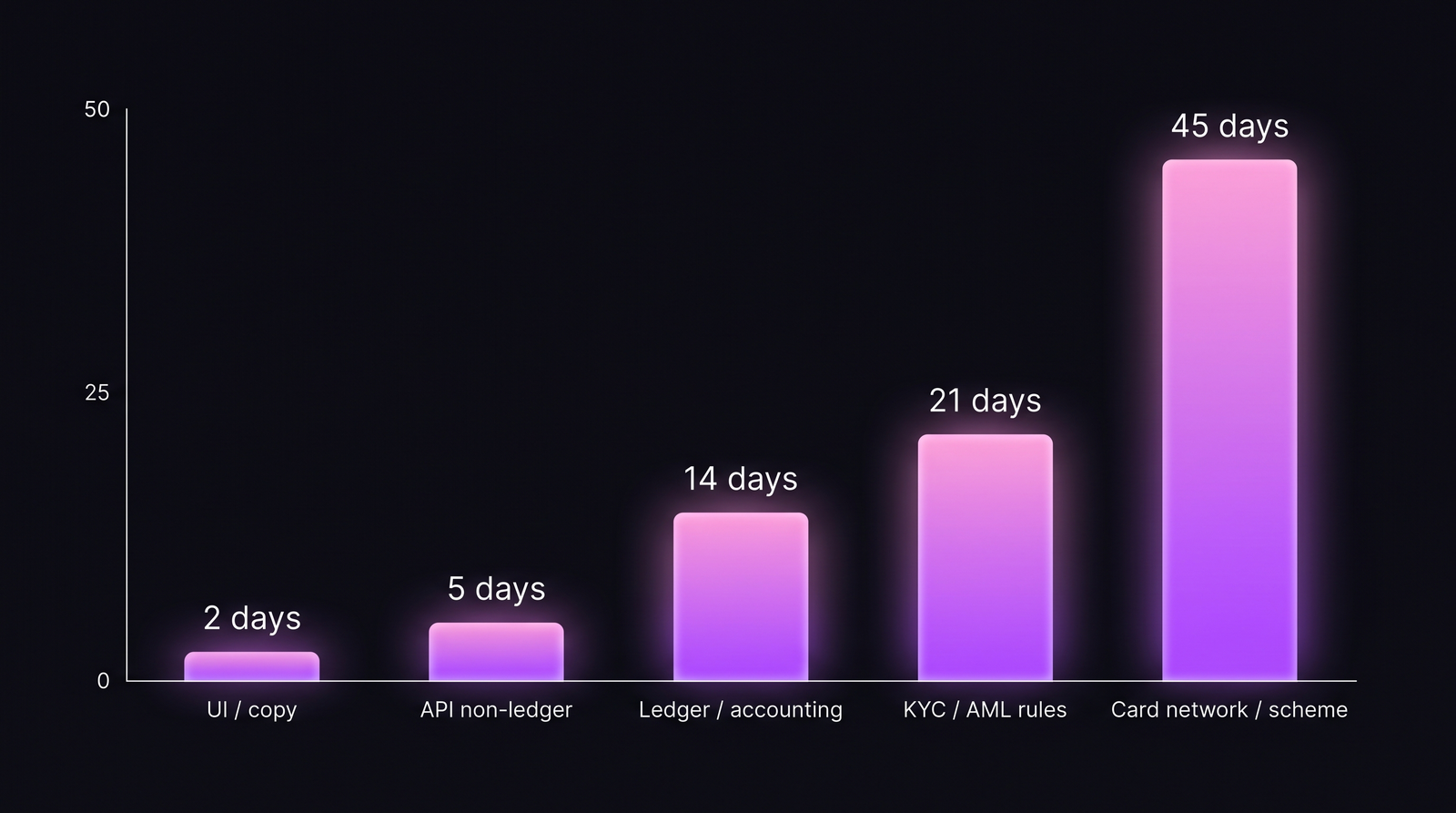

Скорость деплоев неоднородна — она эшелонирована по blast radius. У платёжной платформы 4-5 классов деплоев с фундаментально разными cadence. Смотреть на все деплои одним DORA-числом — значит скрывать единственный интересный вопрос: быстрые-и-безопасные — идут быстро? Рисковые — идут аккуратно?

Регуляторная одновременность. Вас одновременно регулируют card schemes (Visa, Mastercard, Мир, UnionPay), платёжные регуляторы (PCI-DSS глобально, PSD2/PSD3 в ЕС, ЦБ в РФ, AFSA в Казахстане, FCA в UK), AML/KYC режимы и санкционный скрининг (OFAC, ЕС, UK, Росфинмониторинг). У каждого свой audit-цикл, свой reporting cadence, свои ожидания по freeze-окнам. Инженерная координация — не организационный concern, а compliance concern.

Деплои в payments — не одно число. Это распределение по blast-radius классам, и интересная метрика — насколько плотно это распределение, а не насколько быстр средний.

Деплои в payments — не одно число. Это распределение по blast-radius классам, и интересная метрика — насколько плотно это распределение, а не насколько быстр средний.

5 метрик, которые важны

1. Сегментированный lead time for changes

Самая большая ошибка в payments DORA — это blended lead-time. Он скрывает две противоположные failure modes: UI-изменения, застрявшие в 30-дневном release train (слишком медленно для уровня риска), и ledger-изменения, проходящие за 3 дня (слишком быстро для уровня риска). Наш пост про fintech DORA покрывает фреймворк; таблица ниже — payments-специфичная версия:

| Класс деплоя | Target lead time | Healthy ceiling | Red-flag floor |

|---|---|---|---|

| Marketing / content | 1-3 часа | 1 день | N/A |

| UI / customer-facing (no-ledger) | 1-3 дня | 1 неделя | < 2ч (вероятно пропускают ревью) |

| API (non-ledger) | 3-7 дней | 2 недели | < 1 дня (вероятно пропускают SoX) |

| Ledger / accounting | 10-21 дней | 30 дней | < 7 дней |

| KYC / AML rule engine | 14-30 дней | 60 дней | < 10 дней |

| Card scheme / network cert | 30-60 дней | 90 дней | < 21 дня |

«Red-flag floor» — ключевое число, которое большинство команд игнорирует. 3-дневный ledger-деплой — это столько же compliance-проблема, сколько 60-дневный UI-деплой. Регулятор спросит доказательства ревью в любом случае; быстро + без документации хуже, чем медленно + с документацией.

2. Reconciliation break rate

Сверка — дневной (или интрадей) процесс, подтверждающий, что каждое движение денег в вашей системе соответствует записи на контрагенте: card network, acquirer, банк, FX-провайдер или ledger. Reconciliation breaks — маленькие числовые дельты, которые должны быть нулём, но не нули.

| Тип сверки | Допустимый break rate | Где работают хорошие команды |

|---|---|---|

| Card acquirer daily | < 0.05% количества транзакций | 0.01-0.03% |

| FX provider daily | < 0.1% | 0.02-0.05% |

| Bank statement weekly | < 0.02% | 0% неделями, потом на 1 транзакцию |

| Scheme interchange monthly | < 0.5% суммы | 0.05-0.15% |

| Internal ledger intraday | 0% | 0% (всё остальное — инцидент) |

За первые четыре отвечает инженерия. Пятая — где «eventually consistent» становится чертой, которую переступить нельзя: internal ledger breaks это инциденты, не толеранс. Команды, держащие эту линию, выстраивают более сильную дисциплину, чем команды с 99.9% DORA-зелёным и культурой «допустимого дрейфа» ledger.

3. False-positive rate на fraud / AML скрининге

Каждая платёжная платформа скринит транзакции на фрод и AML. Инженерная метрика — не «сколько фрода поймали», а отношение true positive к false positive и скорость разбора false positive.

Бенчмарки из ACI Worldwide Fraud Report 2023:

| Тип скрининга | Типичный FP-ratio | Стоимость FP |

|---|---|---|

| Card fraud scoring | 5-15 false на 1 true | Недовольство клиента, ~$8 customer-service |

| AML transaction monitoring | 95-98 false на 1 true | Время аналитика, нагрузка на reporting |

| Sanctions screening | ~99 false на 1 true | Hold транзакции, трение клиента |

Инженерный leverage — на снижении FP без снижения recall на true positive. Большинство улучшений идут от data-engineering инвестиций (лучшие merchant data, device fingerprinting, behavioral profiles), а не от усложнения моделей. Команды, держащие ежемесячный cross-functional ревью по драйверам FP, релизят структурно лучшие продукты, чем те, кто рассматривает фрод как data-science-only проект.

4. Authorization latency P99 (не P95)

В большинстве e-commerce P95 — рабочая метрика. В payments P95 недостаточно — длинный хвост имеет коммерческие последствия. Auth, занимающая 3 секунды, обычно abandonится в чекауте. Auth за 15 секунд трактуется POS мерчанта как decline и иногда приводит к двойному списанию.

| Шаг авторизации | P99 target | P99 red flag |

|---|---|---|

| Merchant → payment gateway | < 200ms | > 500ms |

| Gateway → card scheme | < 1s | > 2s |

| Card scheme → issuing bank | < 3s | > 5s |

| Issuer decision + response | < 4s всего | > 8s всего |

Инженерно контролируются gateway и scheme-integration слои. Разброс issuer вы не контролируете, но меряете и роутите против — хорошие gateway строят issuer-performance дашборды, ранжирующие BIN (bank identification numbers) по историческому response time и роутящие трафик соответственно.

5. Change failure rate в authorization path

Команда с 15% общим CFR звучит ок. Команда с 15% CFR конкретно на authorization path — это кошмар. CFR auth-path меряется в basis points, не в процентах:

| Область изменений | CFR target | CFR red flag |

|---|---|---|

| Marketing / content | 15-25% | > 40% |

| UI / non-ledger API | 10-15% | > 20% |

| Ledger / accounting | < 2% | > 5% |

| Authorization path | < 50bps (0.5%) | > 2% |

| Card scheme integration | < 20bps (0.2%) | > 1% |

Пост про CFR аргументирует, что 15% — здоровое отраслевое среднее, но среднее скрывает сегментированную реальность. В payments 15% на authorization это институциональный провал.

Как compliance размножает toolchain

SoX change control для публичных банков и платёжных процессоров. Каждое prod-изменение, затрагивающее финансовую отчётность, должно мапиться на ticketed request, ревьюера, не являющегося автором, testing-запись и rollback-процедуру. Инженерные последствия жёсткие: branch-per-ticket дисциплина обязательна, не опциональна. Одна из первых интеграций, которые клиенты в этой вертикали запрашивают у PanDev Metrics, — audit-trail экспорт: «докажи, по любому деплою за последние 5 лет, кто написал, кто ревьюил, какой тикет авторизовал, когда запустилось».

Deploy freeze windows, которые не опциональны. Card-scheme release windows (квартально для Visa/Mastercard мандатов), tax-reporting дедлайны, квартальные/годовые сверки — всё это вынуждает freeze. Payments-дашборд, не накладывающий freeze-окна на chart deploy-frequency, производит дезинформацию — периоды, где деплои падают, могут быть корректными падениями, а не проблемами продуктивности.

On-prem — table stakes для core banking. Cloud-only вендоры регулярно теряют core-banking сделки, потому что платформа инженерной телеметрии сама становится аудитабельной системой. On-prem Docker-развёртывание PanDev Metrics — именно та конфигурация, которую запрашивают банковские и core-payments клиенты: телеметрия остаётся внутри периметра банка, и аудиторы не расширяют scope на third-party SaaS.

Типовой профиль payments/banking команды

| Параметр | Core banking (tier-1) | Payments processor (mid) | Fintech / neobank (B-D) |

|---|---|---|---|

| Размер | 500-5,000 инженеров | 150-600 | 80-300 |

| Стек | Java + Cobol (legacy), Scala + Kotlin (new) | Go + Java, event-driven | Go + TypeScript, Temporal |

| БД | Oracle + DB2 (legacy), Postgres (new) | Postgres + Kafka | Postgres + Redis + event sourcing |

| Deploy cadence | Еженедельно UI, месяц-квартал core | Ежедневно API, еженедельно ledger | Ежедневно API, еженедельно ledger |

| Compliance load | SoX + Basel III + локальный ЦБ/FCA | PCI-DSS Level 1 + scheme мандаты | PCI-DSS + PSD2/локальный |

| Freeze windows / год | 6-8 × 2-4 недели | 4-6 × 1-2 недели | 2-4 × 1 неделя |

Контрарианское утверждение

Самый частый failure pattern в payments-инженерии — не медленные деплои и не большие потери от фрода, а культура «бумажного процесса». Команды тщательно документируют change-control процесс, но у документации нет связи с тем, что реально произошло в Git. Аудитор находит деплой без тикета, ревьюера, утвердившего свой же код, или test-run запись, не соответствующую commit SHA деплоя. Команды, автоматизирующие audit-trail против реальной инженерной телеметрии (branch → commit → PR → deploy → ticket), защищены; команды на бумажной дисциплине — в одном аудите от consent decree.

Честный лимит

У нашего датасета значимый сигнал по ~15 payments и fintech командам, преимущественно в СНГ (Казахстан, Россия, Узбекистан) и нескольких в ЕС. Core banking tier-1 масштаба (JPMC, HSBC, Сбер) — вне нашего прямого наблюдения. Бенчмарки выше смешивают нашу телеметрию с публичными disclosures (BIS, Nilson, ACI Worldwide), регуляторными филингами и интервью с payments-лидерами. Специфические цифры — особенно auth-path CFR на уровне basis points — направительны; ваше собственное измерение внутри auth-path даст более точное распределение, и это распределение важнее отраслевого бенчмарка.

Где PanDev Metrics встраивается

Payments и core-banking команды используют PanDev Metrics преимущественно для per-deploy-class сегментации, описанной выше. IDE heartbeat-данные плюс Git и ticket-tracker сигналы дают audit-цепочку, которую требуют SoX и scheme-compliance ревью. Единственная инженерная дисциплина, которую это предполагает, — имена веток с task ID (feature/CORE-4821, fix/PCI-332) — большинство payments-команд уже это делают, потому что регуляторно-смежная работа ticket-first уже много лет. Всё остальное — реконструкция commit-to-deploy, разделение ревьюер-vs-автор — выводится автоматически.

Дополнительное чтение

- DORA для Fintech: доказать процессную зрелость регулятору — смежный пост про regulator-facing DORA-коммуникацию

- Engineering Metrics in Fintech: compliance, скорость, безопасность — более широкий fintech-контекст; этот пост — payments-специфичная глубина

- Change Failure Rate: почему 15% норма и 0% подозрительно — baseline-разговор о CFR; payments сегментирует эту таблицу агрессивно

- External: BIS Annual Economic Report 2024, глава о платежах — публичная макро-референсная работа по глобальным платёжным объёмам